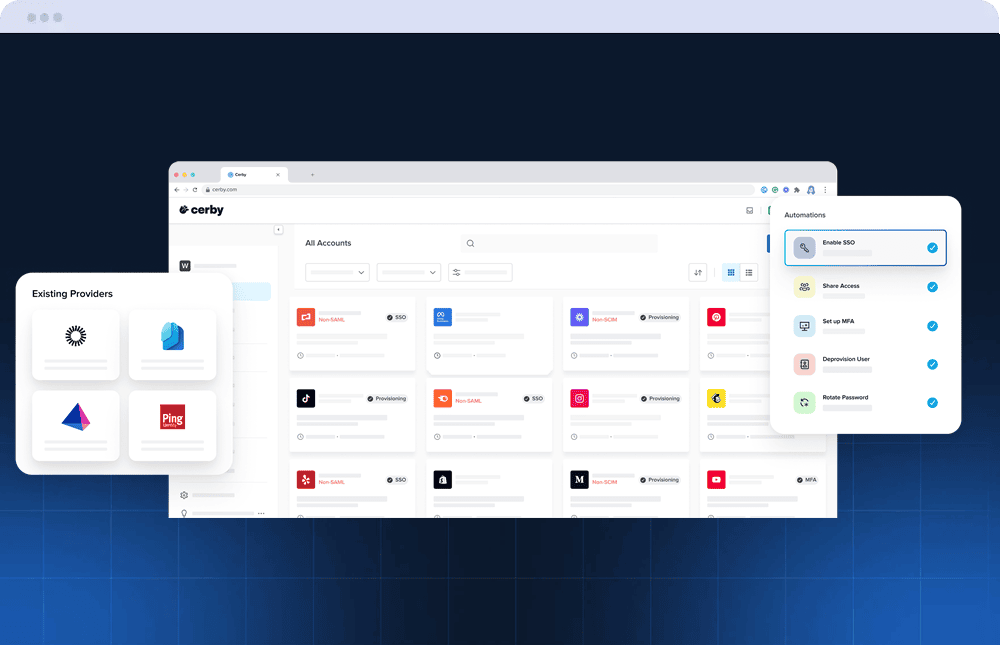

Automatización de Identidad para Aplicaciones Desconectadas

¿Qué hace Cerby?

Integración y Extensibilidad Sin Fisuras. Cerby está diseñado para amplificar su pila de seguridad actual, no para reemplazarla.

Integrar

Integración con IdPs

- Funciona a la perfección con los principales proveedores de identidad como Okta, Azure AD y máspara extender las automatizaciones de seguridad críticas.

Ampliar

Cobertura integral

- Se integra con más de 1.000 aplicaciones empresariales críticas.

Powered by CERBY

La Solución Cerby: Automatización de Identidad Full-Stack

¿Qué soluciones integra Cerby?

El desafío: la brecha de automatización de identidad

Un enfoque fragmentado conduce a accesos no autorizados (por ejemplo,ex empleados que conservan el acceso), brechas de cumplimiento e incidentes de seguridad.

Menos del 4% de las organizaciones tienen flujos de trabajo de identidad clave completamente automatizados.

Las aplicaciones desconectadas —desde cuentas de redes sociales compartidas hasta sistemas heredadoson-premise— operan fuera de la visibilidad y el control de su Proveedor de Identidad (IdP) existente.

Tareas clave como el aprovisionamiento, desaprovisionamiento, rotación de contraseñas e inscripción en MFA dependen de flujos de trabajo propensos a errores humanos, como hojas de cálculo, sistemas de tickets y correos electrónicos.

Muchos proveedores cobran tarifas adicionales prohibitivas para desbloquear funciones básicas de identidad como el Inicio de Sesión Único (SSO), lo que desalienta su adopción integral.

William Levie

ClickUp

Gerente Senior, Operaciones TI

Alex Schuchman

Colgate-Palmolive Company

CISO

Pini Akiva

Research Institute

Director ejecutivo

Han confiado en Cerby